経産省が推進する「サプライチェーンセキュリティ対策評価制度」とは?

~「取引継続リスク」に直結しかねない新たな経営課題~

近年、サイバー攻撃の対象は自社にとどまらず、取引先や委託先、ソフトウェアベンダーなど、サプライチェーン全体へと広がっている。 本稿では、SCS評価制度の背景と概要、企業活動への影響、そして企業が今から着手すべきことを整理する。

近年、サイバー攻撃の対象は自社にとどまらず、取引先や委託先、ソフトウェアベンダーなど、サプライチェーン全体へと広がっている。情報窃取を目的とした攻撃は引き続き存在する一方、足元ではランサムウェア等によって業務停止を引き起こし、復旧と引き換えに金銭を要求する手口が広く確認されている。こうした状況を踏まえると、セキュリティ対策はもはや単なるIT課題ではなく、事業継続や取引維持に直結する経営課題といえる。

こうした背景のもと、経済産業省では現在、「サプライチェーン強化に向けたセキュリティ対策評価制度」(以下、SCS評価制度)の構築を進めている。本制度はなお検討段階にあるものの、将来的には入札、取引先選定、契約更新などの場面で参照される可能性がある。今後は、サイバーセキュリティをIT部門だけの課題ではなく、取引継続と企業競争力に関わる経営テーマとして捉える必要がある。

本稿では、SCS評価制度の背景と概要、企業活動への影響、そして企業が今から着手すべきことを整理する。主な読者としては、サプライチェーンを有する企業の経営層や事業責任者に加え、施策を具体化し社内で推進するCISO、情報システム部門、調達部門の責任者を想定している。

注:本制度は検討段階にあり、開始時期・要求事項・評価方法等は今後変更される可能性がある。

サプライチェーンを狙う攻撃が経営に直結し得る時代に

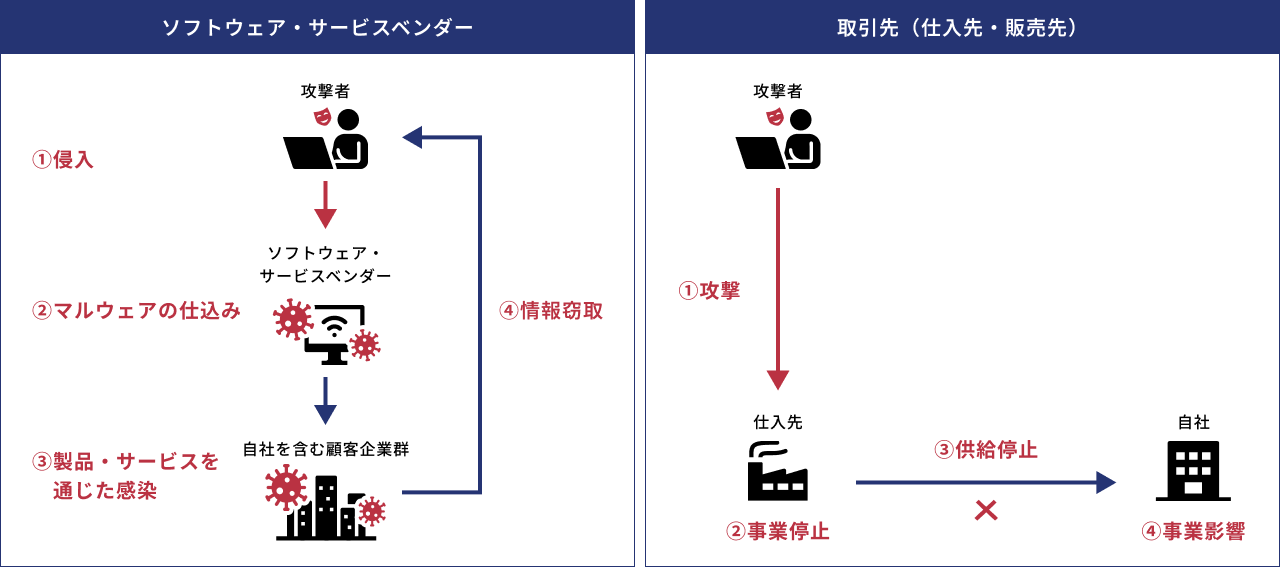

2010年以降、サイバー攻撃の標的は政府機関や大企業だけでなく、相対的に防御の弱い企業へと広がり、そこを足がかりに本来の標的に到達する手法が一般化してきた。さらに、攻撃目的は情報窃取だけでなく、サプライチェーンの一部を停止させて事業全体に影響を及ぼすものへと進化している。

例えば、米国で2020年に発覚したソフトウェアサプライチェーン攻撃では、IT管理ソフトウェアの更新経路が悪用され、悪意あるアップデートを受け取った顧客は約18,000組織に上ったとされる。すべての利用組織が侵害されたわけではないものの、政府機関や重要インフラを含む幅広い組織への波及可能性が強く問題視された。この事例は、単一のベンダーや製品の侵害が、多数の利用企業・機関に連鎖的な影響を及ぼし得ることを示した。

国内でも、ランサムウェアなどにより業務停止が発生し、その影響がサプライチェーンを通じて広がった事例が複数報告されている。例えば、製造業では基幹システム停止による生産停止・納入遅延が生じ、物流業では配送停止による顧客企業の出荷・供給への影響が生じている。こうした事例は、自社の被害が自社内で完結せず、取引先への供給責任にも波及し得ることを示している。

図表1:サイバー攻撃がサプライチェーンに影響する例

出所)DOLBIX作成

対策の焦点は「自社防御」から「取引信頼性の確保」へ

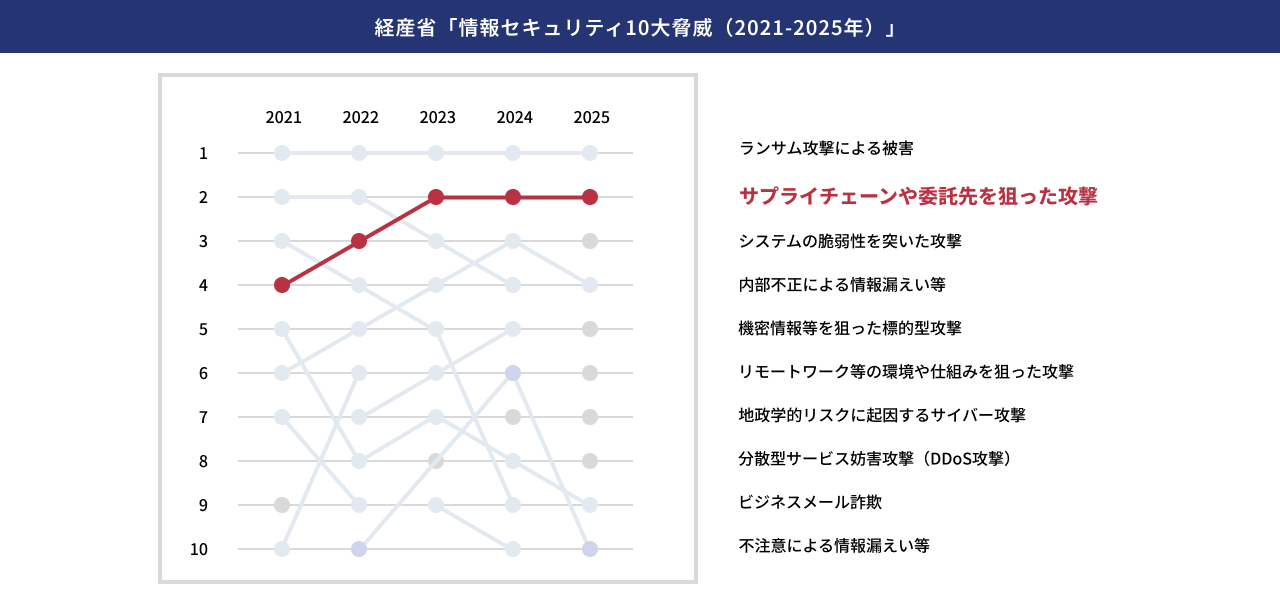

サプライチェーンや委託先を狙った攻撃は、IPA「情報セキュリティ10大脅威2025」でも上位に位置づけられている。加えて、1位のランサム攻撃でも侵入経路としてサプライチェーンが悪用されるケースは少なくない。こうした状況は、自社防衛にとどまらず、取引先や委託先、ソフトウェア・サービス提供元を含むサプライチェーン全体でのリスク管理が必要であることを示している。

図表2:情報セキュリティ10大脅威の動向

出所)情報処理推進機構(IPA)「情報セキュリティ10大脅威(2021-2025)を基にDOLBIX作成

こうした認識の広がりを受け、サプライチェーンリスクを前提としたルール整備は、海外で先行して進められてきた。米国では、2020年に発生したソフトウェアサプライチェーン攻撃を契機として対策強化の必要性が強く認識され、2021年にはソフトウェアサプライチェーンの安全性確保を重要な柱の一つとする大統領令が発令された。さらに2022年には、米国国立標準技術研究所(NIST)がサプライチェーンのサイバーリスク管理に関するガイドライン「NIST SP 800-161 Rev.1」を公表しており、政府機関、企業、業界団体などで幅広く参照されている。

日本でも、ランサムウェア被害の拡大や、取引先・委託先を起点としたサイバー攻撃による業務停止事例の増加を背景に、サプライチェーン全体での対策強化の必要性が高まっている。こうした流れを受け、2023年公表の「サイバーセキュリティ経営ガイドライン Ver.3.0」では、サプライチェーン全体を踏まえたリスク管理の重要性が明確に示された。さらに現在は、企業のサプライチェーンリスク対策を可視化するSCS評価制度が、2026年度中の開始を視野に検討されている。

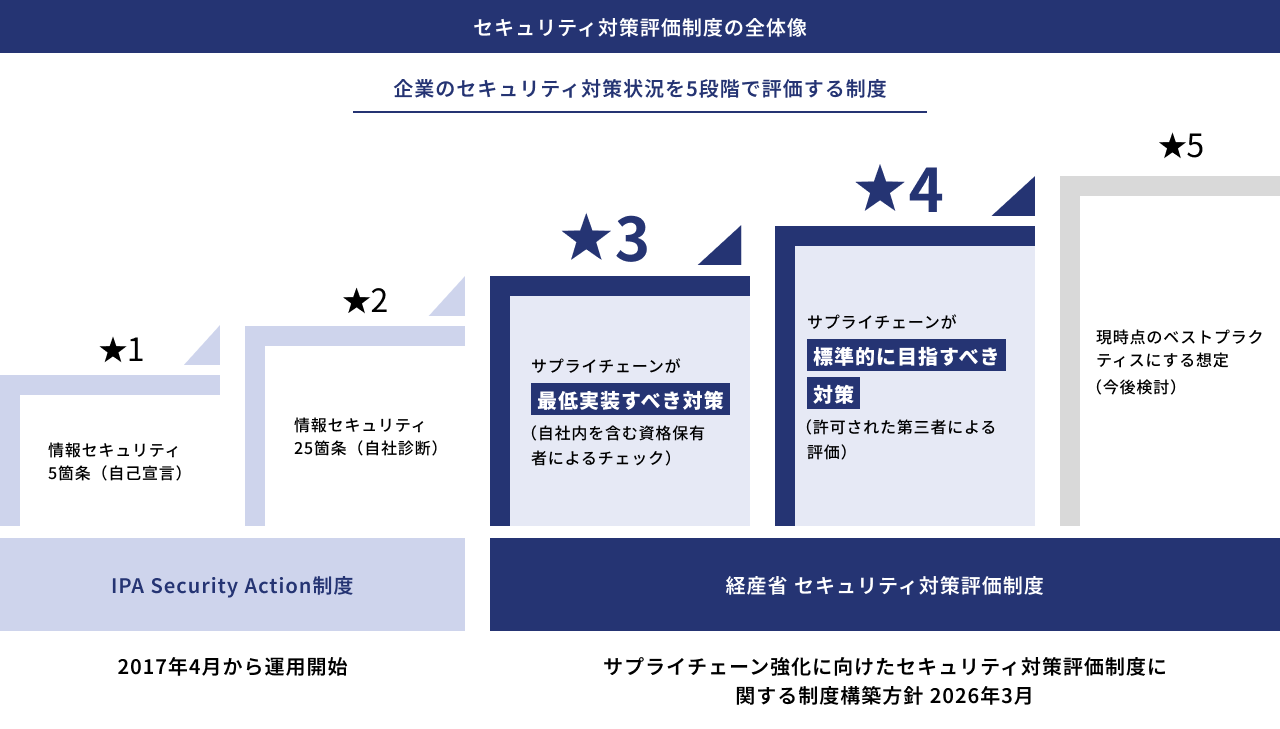

企業の対策水準を段階的に可視化するSCS評価制度

SCS評価制度は、企業のサプライチェーンに関するセキュリティ対策の成熟度を、★3〜★5の3段階で評価する枠組みとして検討されている。既存のIPA「SECURITY ACTION」(★1・★2)と接続し、段階的に対策状況を可視化する構想である。現時点で示されている整理は、概ね次のとおりである。

図表3:セキュリティ対策評価制度の全体像

| ★3 | 自己評価をベースに、専門家の確認・助言を経て一定の要件を満たす水準 |

| ★4 | 第三者機関による評価を前提とする水準(実地審査や技術検証を含むことが想定されている) |

| ★5 | 最上位水準。詳細は今後設計される見込み(2025年度以降に詳細設計予定とされている) |

出所)経産省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針 2026年3月」を基にDOLBIX作成

企業にとって、本評価制度の意義の一つは、実施すべきセキュリティ対策を標準化しやすくなる点にある。これまでサプライチェーンリスク対策は各企業の判断に委ねられる部分が大きく、要求水準や確認方法も発注者ごとに異なっていた。標準化が進むことで、受注者・発注者の双方に生じていた対応負荷の軽減が期待される。

将来、評価制度への対応が取引条件に影響する可能性

■ 標準化と客観的な説明可能性

本評価制度は、企業が実施すべきサプライチェーンセキュリティ対策を標準化しやすくするだけでなく、対策状況を取引先に対して客観的に示すための枠組みとして機能する可能性がある。特に注視する必要があるのは、★4が「標準的に目指すべき水準」として位置づけられる方向で検討されている点である。加えて、★4以上は第三者評価を前提とする方向で制度設計が進められており、対策の実施状況を客観的に示す材料となる可能性がある。これにより、取引先の対策成熟度を把握しやすくなり、発注判断や契約継続時の安心感にもつながると考えられる。

■ 問われるのは文書整備だけでなく運用実態

その際に評価の焦点となるのは、規程やルールの有無だけではない。情報資産管理、権限管理、バックアップ、インシデント対応、委託先管理などの対策が、記録や証跡を伴って継続的に運用されているかが重視されるとみられる。要求事項案を見ても、制度が求めるのは文書整備にとどまらず、取引先との関係把握、機密情報の取扱いルール、重要な取引先の対策状況の確認、脆弱性管理、ログ取得、教育・訓練、復旧準備など、組織的・継続的な運用を前提とした項目が幅広く盛り込まれている。

■ 取引条件への影響と経営判断

そのため将来的には、供給停止や情報漏えいが重大な事業影響に直結する「重要取引先」に対して、★4相当のセキュリティ水準が求められる方向に進むと考えられる。加えて、入札時の加点要素、取引先選定基準、契約更新時の確認項目などとして参照され、段階的に取引条件へ影響を及ぼす可能性がある。実際、国内の大手製造業では、報道ベースでも、サプライチェーン全体のサイバーセキュリティ対策を点検し、対応力の低い取引先に改善を求め、中長期的に改善が見られない場合には代替調達先の検討に踏み込む姿勢が示されている。

このように、セキュリティ対策の遅れは単なる技術課題ではなく、受注機会の逸失や契約条件上の不利につながり得る経営課題である。一方で、早期に対応を進めた企業は、対策状況を客観的に示しやすくなり、取引先からの信頼獲得にもつなげやすい。そのため、本制度対応は現場任せにすべきではない。要求事項を丁寧に読み解いたうえで優先順位を定め、必要な体制・予算を確保し、経営主導で進めることが重要である。

制度対応で企業がいま着手すべきこと

■ まず目指す評価水準を定め、現状を見極める

企業がまず着手すべきなのは、自社として目指す評価水準を定め、その水準に対する現状とのギャップを把握することである。SCS評価制度では、★3と★4で求められる客観性や準備負荷が異なるため、将来的な取引要件化や対外説明も見据えて、早期に方針を明確にしておくことが重要である。

自社の位置づけを踏まえ、規程、運用、証跡、推進体制、技術的対策の不足を整理し、優先順位を付けながら段階的に整備を進める必要がある。

■ 運用状況と証跡を棚卸しする

次に必要なのは、規程やルールの有無だけでなく、実際の運用状況と証跡の有無を見極めることである。制度対応では、方針の有無だけでなく、継続的に実施されていることを説明できることが重要となる。そのため、現行の管理策を棚卸しし、運用が定着している領域と、担当者依存や部門間分断が残る領域を切り分け、改善テーマを優先順位付きで整理しておくことが有効である。

また、こうした対応を情報システム部門だけで完結させない体制づくりも欠かせない。サプライチェーンに関する情報は事業部門、調達部門、法務・管理部門などに分散しており、重要度判断や対応方針の決定には経営層の関与も必要になる。制度対応を実効性あるものにするには、関係部門を横断して論点を整理し、経営判断につながる形で優先課題を明確化していく進め方が現実的である。

■ 早期に準備を進める

制度開始後に確認や対応要請が本格化してから動くのではなく、今の段階で対象範囲、現状とのギャップ、推進体制を整理しておくことが重要である。制度対応は、評価取得そのものではなく、取引継続力と対外的信頼性を高める取り組みとして計画的に進める必要がある。

こうした準備を進めるうえでは、サプライチェーン上のリスクを整理し、事業影響を踏まえて重点領域を見極めることが重要である。DOLBIXでは、丸紅株式会社における支援を通じて、取引先・委託先起因のリスク整理、重要シナリオの特定、事業影響分析、対策の優先順位整理、経営層向け報告支援などを行ってきた。こうした取り組みは、SCS評価制度を見据えた現状把握や推進基盤づくりに資する。

まとめ

SCS評価制度はまだ検討段階にあるが、その方向性は明確である。今後のサイバーセキュリティ対策では、自社防御に加え、サプライチェーン全体の信頼性をどう確保するかが問われる。経営層には、これをIT部門だけの問題としてではなく、取引継続と競争力に関わる経営テーマとして捉え、全社的な対応を主導する姿勢が求められる。

制度対応を実効性あるものにするには、単なる情報収集にとどまらず、自社の現状を評価し、具体的な対応計画へと落とし込むことが欠かせない。特に、将来的な取引要件化や第三者評価も見据えると、早い段階で準備に着手することは、将来の取引信頼性や事業継続力を左右する重要な要素となる。

DOLBIXでは、こうした制度対応を、評価取得そのものを目的とするのではなく、取引継続力と対外的信頼性の向上につなげる取り組みとして支援している。制度の要求事項を踏まえた現状把握から、重点課題の整理、対応方針の検討、社内推進の具体化まで伴走可能である。SCS評価制度への備えをどのように進めるべきか検討したい企業は、早い段階で相談を開始することが有効である。

著者

マネージングディレクター

IT戦略&サイバー本部

井上 健一

金融系システム会社、大手ITコンサルファーム、大手監査法人系ファームを経て、現在は当社でサイバーセキュリティ分野に従事。金融系システム会社、大手ITコンサルファームでは金融機関や官公庁向け業務システム開発にてDX推進に係る幅広い経験を積む。大手監査法人系ファームではサイバー攻撃や不祥事対応を担当し、企業のセキュリティリスク低減に貢献。ISMS導入やNIST CSFを活用したセキュリティリスク評価にも精通し、組織のセキュリティ戦略構築にも貢献している。